IT-Matchmaker®.news berichtet: IP-Kameras, Gebäudezugriffslösungen, Sensoren an Fließbändern und an das Web angebundene Drucker – die Angriffsfläche wächst. Wer sich im Internet der Dinge gegen Hacker schützen will, der benötigt eine umfassende Endpunkt-Sicherheit.

IT-Matchmaker®.news berichtet: IP-Kameras, Gebäudezugriffslösungen, Sensoren an Fließbändern und an das Web angebundene Drucker – die Angriffsfläche wächst. Wer sich im Internet der Dinge gegen Hacker schützen will, der benötigt eine umfassende Endpunkt-Sicherheit.

Sicherheitslücke: Das Internet der Dinge ist eine Kerntechnologie, um Mitarbeiter zu mobilisieren und Abläufe zu digitalisieren. Die Pandemie hat dazu beigetragen, die Menge vernetzter Geräte zu steigern. Unternehmen in der Produktion und im Gesundheitswesen nutzen das Internet der Dinge, um Abläufe zu optimieren. Der Anschluss beliebiger Hardware über WiFi und Bluetooth ist einfach – hat aber schwerwiegende Folgen für die Cybersicherheit.

Im vergangenen Jahr ist laut dem Verizon Mobile Security Index 2021 die Zahl der mit dem Internet verbundenen Geräte weltweit um neun Prozent auf 12,3 Milliarden gewachsen. 31 Prozent der von Verizon befragten Verantwortlichen für den Einkauf, das Management und das Absichern dieser Geräte gaben zu, dass Hacker ihre Systeme kompromittiert hatten. Bei zwei Dritteln davon kam es zu größeren Folgen („major impact“): 59 Prozent beklagten einen Ausfall der Systeme, 56 Prozent einen Datenverlust und 29 Prozent mussten Compliance-Bußgelder bezahlen. 41 Prozent der Befragten gaben zu, Sicherheitsbelange im Internet der Dinge zu opfern, nur um ihre Aufgabe zu bewältigen.

Anzeige | Expertenbeitrag | Trovarit-MES-Center

|

|

Artikel

Organisation und Technik sichern IoT-Projekte ab |

| Autor: | Jürgen Frisch | Redakteur der IT-Matchmaker®.news | |

| Erschienen: | 2021-03-30 | |

| Schlagworte: | IT-Sicherheit, Industrie 4.0, Internet of Things | |

| Für viele Unternehmen ist das Internet der Dinge ein Schritt in Richtung Industrie 4.0. Mit der Absicherung hakt es aber vielerorts. Als Abhilfe empfehlen Projektmanager des FIR an der RWTH Aachen ein Bündel aus organisatorischen und technischen Maßnahmen. | ||

| Download | ||

Gefahrenzone am Rand der Infrastruktur

Der digitale Fortschritt hat also seine Risiken. Was sich schnell installieren lässt, entwickelt ebenso schnell sein Eigenleben Die Cybersicherheit kam und kommt oft zu kurz. Gerade Fertigungsunternehmen und Betriebe im Gesundheitswesen geben der Sicherheit nur selten eine hohe Priorität – mit großen Folgen. Angriffe über das Internet der Dinge dürfen Sicherheitsverantwortliche auf keinen Fall unterschätzen. Denn dahinter verbergen sich nicht selten komplexe Advanced-Persistent-Threat-Attacken, bei denen ein gehacktes Gerät als erster Zugang dient, um verschiedene weitreichende Angriffe auf unterschiedliche Ziele durchzuführen.

Wer gegen die Risiken aus dem Internet der Dinge vorgehen will, der benötigt laut Bitdefender einen umfassenden Blick auf die zwangsläufig erweiterte Angriffsfläche. Mit dem Internet verbundene Geräte wie Sicherheitskameras, Bildschirme mit Anschluss an das Internet, Medizingeräte und Sensoren im Bereich Produktion oder Router im Homeoffice werden nur selten zentral verwaltet. So lassen sich auch Updates nur sehr schwer einspielen.

Oft erscheint es den Unternehmen zu kostspielig oder gar nicht möglich, einen Endpoint Detection and-Response-Agenten auf den zahllosen Endpunkten für das Internet der Dinge zu installieren. Ein besonderes Risiko ergibt sich aus der Tatsache, dass sich manche Systeme nach einem Angriff nicht ohne weiteres abschalten lassen – etwa ein Sensor an einem Fließband oder ein medizinisches Gerät in der Krankenpflege.

Bekannte Lücken – unbekannte Systeme

Ein weiterer Schwachpunkt sind die inhärenten Risiken vieler an das Internet angeschlossener Geräte. Fragen der IT-Sicherheit bedenken die Entwickler oft nicht – anders als bei PC-Systemen oder Smartphones. Zu viele mit dem Internet verbundene Geräte haben hart kodierte oder bekannte Default-Passwörter, die so lange für den Hacker funktionieren, bis ein Anwender sie verändert. Viele Geräte verfügen über Zero-Day-Schwachstellen, die von den Herstellern nicht gepatcht werden. Daraus resultierende Lücken sehen die Hacker, die mit automatisierten Tools wie Wireshark, Nmap, Fiddler, Metasploit oder Maltego über das Internet nach der entsprechenden Hardware suchen. Auch Dienste wie Shodan nutzen nicht nur die Administratoren, sondern ebenso die Cyberangreifer.

Die Lücken sind bekannt, die Geräte dagegen für den IT-Administrator oft nicht sichtbar. Anwender – zum Beispiel aus einzelnen Geschäftsbereichen – implementieren IT-Systeme ohne an die Sicherheit zu denken oder die hauseigene IT-Abteilung zu informieren. So entstehen Schatten- Strukturen ohne jedes Patch-Management und ohne eine Möglichkeit, diese kontinuierlich zu verwalten. Viele Dienste für das Internet der Dinge sind Cloud-basiert. Sicherheitslösungen, die diese Cloud-Dienste nicht überwachen, weisen demnach einen gefährlichen blinden Fleck auf.

Endpunkt-unabhängige Cloud-basierte IT-Sicherheit

Endpunkte für das Internet der Dinge verlangen einen neuen Überblick auf die IT-Sicherheitslage, der die intelligenten Geräte mit Internetanschluss und nicht nur klassische Endpunkte wie PC, Server oder Smartphone berücksichtigt. Eine Extended Detection and Response als Korrelation sicherheitsrelevanter Informationen aus einem erweiterten Kreis an Quellen bietet den notwendigen Sicherheitsweitblick. Zu unterscheiden sind dabei die native und die offene Variante von Extended Detection and Response.

Native Lösungen für Extended Detection and Response verwenden verschiedene Tools und Technologien eines einzigen Anbieters, um Informationen aus einem erweiterten Kreis an Quellen zu erschließen. Solche Technologien aus einer Hand eignen sich vor allem für kleinere Unternehmen, die diese Technologie sofort einsetzen wollen. Offene Extended Detection and Response sitzt herstellerunabhängig auf einem Bündel an Sicherheitstechnologien auf und zentralisiert die vorhandenen Telemetrie-Quellen.

Beide Ansätze helfen dabei, eine größere Sichtbarkeit über ihre IT zu erlangen und die Analyse der Telemetrie zu verbessern. Sicherheitsteams haben so eine einheitliche Perspektive und bündeln die gesamte Analyse sowie die Fähigkeiten, Gefahren zu erkennen und abzuwehren. Größere Unternehmen können mit diese für das Internet der Dinge weiternutzen.

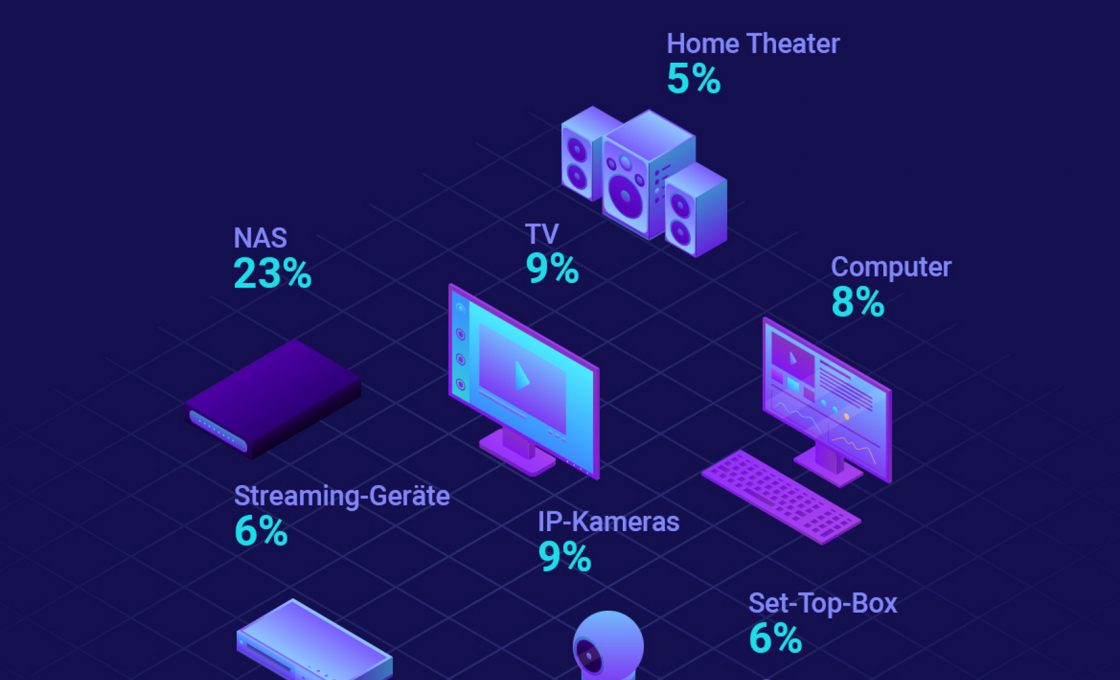

Die Integration des Homeoffice in Unternehmensnetze macht ungesicherte private mit dem Internet verbundene Geräte zu möglichen Schwachstellen für IT-Angriffe. (Quelle: Bitdefender Consumer Threat Report 2020)

Vierfacher Mehrwert für erweiterte Erkennung und Abwehr

Wer die für das Internet der Dinge relevanten Informationsquellen auswertet, der kann die Sicherheit konnektiver Geräte verbessern. Bitdefender empfiehlt dafür vier Maßnahmen:

1. Hardware-Inventur

Je mehr Telemetrie-Quellen IT-Teams auswerten, umso besser kennen sie die Hardware in ihrem Netzwerk. Geräte im Internet der Dinge lassen sich dann identifizieren und absichern.

2. Schnelleres Erkennen und Reagieren

IT-Administratoren oder Sicherheitsexperten können nach der Hardware-Inventur besser auf Hinweise über ein kompromittiertes System oder über anomales Verhalten eines Gerätes reagieren. Sie wehren dann Login-Versuche eines nicht autorisierten Anwenders ebenso ab wie verdächtige Login-Versuche außerhalb der Geschäftszeiten.

3. Bessere Wartung und gezieltes Patch Management

IT-Administratoren sehen nach der Inventur, welche Sicherheitslücken zu schließen und welche Updates nötig sind. Dies ist für Geräte im Internet der Dinge mit ihren oft den Hackern bekannten Sicherheitslücken unerlässlich.

4. Korrelierte Informationen im Kontext

Extended Detection and Response nutzt voneinander getrennte und Cloud-basierte Datenquellen und betrachtet diese im Zusammenhang. Cloud-Informationen liefern detaillierte Informationen über Attacken, Ereignisse und kompromittierte IT. Damit wehren IT-Sicherheitsverantwortliche Angriffe erfolgreich ab.

In dem Maße, wie das Internet der Dinge die klassische IT und deren Angriffsfläche vergrößert, muss die Abwehr ihren Blickwinkel erweitern. IT-Sicherheit wächst schließlich vor allem mit der Vollständigkeit und Qualität der Informationen. Jürgen Frisch

Anzeige | kostenloses Webinar der Trovarit Academy